La suite de l'enquête

La fin du compte à rebours

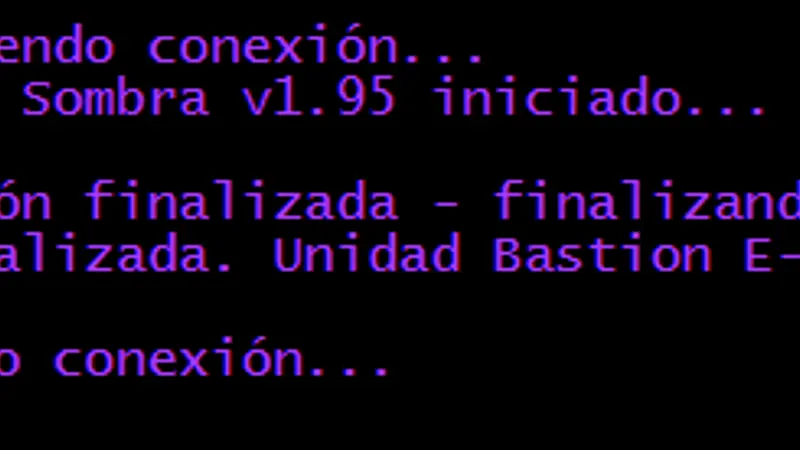

Après deux longs mois d’attente, le compte à rebours qui apparaissait sous forme de pourcentage sur le site amomentincrime.com a pris fin le 18 Octobre en début de soirée en laissant ce simple message : Ce message peut se traduire par :

Ce message peut se traduire par :

…Création de la connexion… …Protocole Sombra v1.95 initié… …Transmission finalisée – finalisation du chargement… ….Chargement finalisé. Unité Bastion E-54 engagée… ….Fin de la connexion…L’unité Bastion E-54 fait référence au héros Bastion jouable dans le jeu. Dans le code source de la page se cachait aussi le commentaire suivant sous la ligne évoquant Bastion : « v1.4.0.2.324 ?? ». La version du jeu était à cette heure-ci inférieure à une v1.4.0.2.324, ce qui laissait présager que le prochain indice arriverait lors de la mise à jour suivante. Cependant, tout ce qui se rapporte à Bastion fut analysé sous tous les angles : clignotements de sa lumière sur le skin d’halloween, court-métrage, page internet. L’excitation du compte à rebours a même fait tomber les serveurs du site internet d’Overwatch, qui était inaccessible - ou sujet à de très gros lags - pendant 30 minutes à une heure. De nombreux joueurs se sont plaint ce soir-là. En effet, pour eux l’ARG dure depuis bien trop longtemps. Ils étaient lassés de n’avoir que des codes et indices ne menant à rien.

Bastion piraté par Sombra

La nouvelle mise à jour du jeu ne s'est pas fait attendre trop longtemps et s'est montrée le 19 Octobre. Le code de amomentincrime.com s'est mis lui aussi à jour, dévoilant la fin de la série de numéros : « v1.4.0.2.32448 ». Dans ce nouveau patch du jeu, un joueur a découvert que Bastion avait une interaction spéciale sur la map de Dorado. Quand le héros se retrouvait face aux terminaux annonçant le protocole Sombra, il émettait une série de beeps. Ces sons étaient en réalité du morse et ont été décodés par les investigateurs. Bastion disait donc « SQOFJFBNITIZWGDXSDO ». Ce nouveau code a de nouveau été décodé à l’aide d’anciens indices et a donné le message suivant : « ACCESSWWWLUMERICOMX ».Sombra contre Lumérico

Le site internet de Lumérico

Suite à ce message de Bastion, les joueurs se sont ainsi rendus sur le site internet de Lumérico, la société ayant construit la pyramide sur Dorado. D’autres pages liées ont été trouvées sur ce site : robot.txt, omnics.txt et un API. Ces pages nous donnent respectivement les messages suivant : « Allow : omnics », « Allow : ?? Allow : ??? » et « {« message : « thanks for calling the api »}. Ces messages laissés sur le site de Lumérico n’ont ainsi rien à voir avec l’enquête, mais sont juste une petite blague des développeurs par rapport au protocole d’exclusion des robots.

Suite à ce message de Bastion, les joueurs se sont ainsi rendus sur le site internet de Lumérico, la société ayant construit la pyramide sur Dorado. D’autres pages liées ont été trouvées sur ce site : robot.txt, omnics.txt et un API. Ces pages nous donnent respectivement les messages suivant : « Allow : omnics », « Allow : ?? Allow : ??? » et « {« message : « thanks for calling the api »}. Ces messages laissés sur le site de Lumérico n’ont ainsi rien à voir avec l’enquête, mais sont juste une petite blague des développeurs par rapport au protocole d’exclusion des robots.

Le numéro de téléphone

En bas de la page d’accueil de Lumérico se trouve un numéro de téléphone : « (510) 766-2726 ». Des investigateurs ont donc essayé de l’appeler et sont tombés sur une femme parlant espagnol. Cette femme donne les numéros suivant :« 5 2 4 1 3 (pause) 23 4 14 8 6 18 17 23 21 18 15». En utilisant le code 1=a, 2=b, 3=c… et en faisant cela 23 fois (23 comme le 23e héros que représente Sombra), ils ont pu ainsi trouver l’expression : TAKECONTROL.Contrôler Lumerico

Suite au décryptage du code de l’appel téléphonique, les détectives se sont donc rendus sur la page suivante du site de l’entreprise Lumérico : https://lumerico.mx/TAKECONTROL/index.html . Cette page nous renvoie un nouveau message signé de la main de Sombra. En utilisant le code 5 2 4 1 3 pour effectuer une transposition d’ordre de colonne, on peut traduire le message, ce qui nous donne :Je vous félicite d’être arrivé jusqu’ici. Je voulais juste savoir si vous étiez prêts ou non. (Hey c’est vraiment difficile d’avoir une bonne aide dernièrement… vous devriez venir voir quelques-uns des clowns avec qui je travaille). Pour le moment, continuons avec le vrai challenge : faire tomber Guillermo Portero, le président de Lumerico Corp. Pourquoi ? Parce qu’il est un homme cupide et corrompu, et un abominable voleur. Son plan de mettre en ligne le plus puissant et le plus grand zigurat le 1er Novembre n’est rien de plus qu’une ruse, un plan élaboré pour avoir encore plus d’influence sur le peuple Mexicain et remplir les poches de ses compagnons. Et qui va payer pour cela ? Les personnes ordinaires, celles qui sont toujours oubliées. J’ai commencé à améliorer mes protocoles pour qu’ils puissent être utilisés pour faire tomber les infrastructures de Lumerico, et les Los Muertos essaient aussi de se battre contre la corruption. Pendant ce temps, fouillez le site de Lumerico Corp pour trouver des infos que nous pouvons utiliser contre ce bâtard, ou mieux, trouver son nom d’utilisateur et son mot de passe pour que des centaines d’informations « pas si favorables » à propos du président commencent à arriver. J’ai été capable d’avoir le nom d’utilisateur et le mot de passe d’un employé de Lumerico Corp, commencez ici : GFlores/g#fNwP5qJEt c’est ainsi que Sombra s’arrête de jouer avec les investigateurs, en les utilisant comme alliés.

Le login du Président

Après avoir entré les identifiants communiqués dans la page de connexion du site de Lumerico, les enquêteurs ont eu accès aux mails de Gonzalo Flores, le fameux employé ayant pour nom de connexion GFlores. La plupart des mails n’ont aucune importance, seul un a retenu leur attention :A : Valeria ValderramaLa page internet citée dans le mail affiche un message d’accès refusé. Cependant, dans le code source, on peut trouver la ligne suivant : « President Auth-Bypass Revision 1.02 : /.git/ ». Un enquêteur a donc extrait les données de la sous-page /.git/ et les a mises en lignes. Ces données consistent en différents fichiers pour le site de Lumerico, dont un fichier qui contient une fonction de cryptage ainsi qu’un fichier contenant le nom d’utilisateur du président, « GPortero », et un mot de passe crypté « ?MzY:MTI5:?AzY:OWM?:?EDO:ZGU?:jVTM:MTJm:2ITM:MTUw:?QjY:OWY?:?kTO:MTQx:?MzY ». Les enquêteurs ont donc encore une fois mis à disposition leurs compétences en informatique, comme depuis le début de l’enquête. Ils ont écrit une fonction qui inverse le processus de cryptage de Lumerico et ont ainsi trouvé le mot de passe du président : « Xy@4+Bkuqd53uJ ». Suite à cela, ils ont ainsi pu accéder aux mails de Guillermo. Après une demi-heure d’attente, un mail de Sombra est apparu sur leur écran. Voici la traduction :De : Gonzalo Flores Sujet : Page de Guillermo Bonjour, Gonzo : Peux-tu voir le trafic de https://lumerico.mx/president-bypass ? Guillermo devrait avoir l’accès unique à cette page privée mais il semble y avoir beaucoup de trafic. Nous pouvons définir l’échelle avec Mlle Jimenez, mais je préfère être sûre que c’est digne de son temps. Valeria Valderrama

Je vois que vous avez été capables d’infiltrer sa boîte mail. Ne vous en faites pas, il ne peut pas voir ce mail, je l’ai caché de sa vue s’il se connecte à partir d’une de ses adresses IP connues. J’ai besoin d’un petit peu plus de temps pour établir la prochaine série de protocoles. Restez alertes en début de semaine prochaine. Je vais lancer un peu de linge sale dans ses mails qui pourraient « accidentellement » être divulgués au public. Nous verrons comment les médias y réagiront.Sombra semble désormais plus que déterminée et a vraiment arrêté de jouer avec les enquêteurs pour les allier à elle, profitant de leurs capacités.

L’accès administrateur

Comme prévu, en début de semaine suivante, le 25 Octobre, l’enquête pris de nouveau vie. De nouveaux mails firent leur apparition dans la boîte de réception du président, et la page omnics.txt dont nous parlions plus tôt fut mise à jour. Les mails n’ont aucun impact sur l’enquête, au contraire de la mise à jour d’omnics.txt. Voici ce que la mise à jour affiche :Allow: Tzolk'in Allow: Imix ChikchanManik Imix ChikchanImixChikchanImix Manik Chikchan Imix Kimi Chikchan Chikchan Kimi ChikchanImixChikchanImix ChikchanKimiTzolk’in étant le nom d’un calendrier Maya, et les mots le suivant étant des jours du calendrier, ce message fut traduit de la manière suivante : « 1 57 1 5151 7 5 1 6 5 5 6 5151 56 ». Transformé en morse puis décodé, le code devient « EXECUTEATTACK ». Tout comme pour le code « TAKECONTROL », les investigateurs se sont rendus sur le lien https://lumerico.mx/EXECUTEATTACK/index.html et y ont trouvé un message de Sombra. Ce message est le suivant :

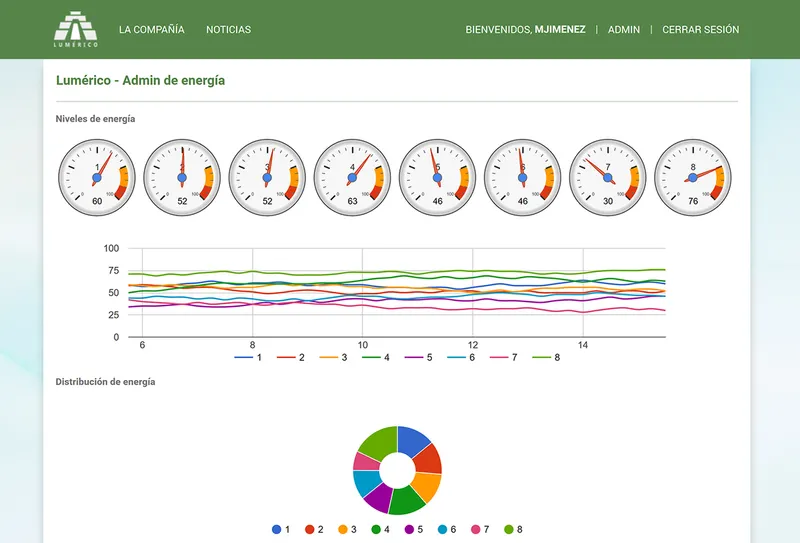

Le moment est venu. Ces mails ont exposé la vérité à propos de Portero, initié la révolte, et ont convaincu le peuple Mexicain de supporter notre cause. Maintenant est venu le temps de frapper. Transformer sa précieuse inauguration du 1er Novembre en un grand mouvement contre. J’ai besoin que vous fassiez une chose : Accédez aux mails du chef de la sécurité et cherchez une forme d’aide pour l’attaque. Vous la verrez sûrement contacter Portero bientôt. J’ai changé son mot de passe : d0r*NuLW9Les efforts des internautes et de Sombra finissent d'ailleurs par payer, en encourageant le départ du président de Lumerico. En accédant au compte de MJimenez, un panneau d’administration de Lumerico est apparu, mais le terminal était inutilisable. Chaque commande effectuée répondait que le terminal était déconnecté.

Panneau d'administration du site Lumérico

Panneau d'administration du site Lumérico

Le terminal

Le 1er Novembre 2016, le terminal est devenu utilisable. En tapant la commande « help », la liste de commande suivante s’affiche :override Engineer safety mode override help Provides help information about commands version Displays system version information about Displays information about the system grep Search output by stringEn utilisant les mails du chef de la sécurité, les investigateurs ont trouvé que dans le mail « Corruption de courrier électronique », certaines parties du texte étaient surlignées. L’expression « /ter/ » les a interpelés. Ils ont donc essayé la ligne suivante dans le terminal « about | grep ‘ter’ » (qui signifie : dans les informations de « about » on affiche tout ce qui contient « ter »). Cette commande leur a donc renvoyé le texte suivant :

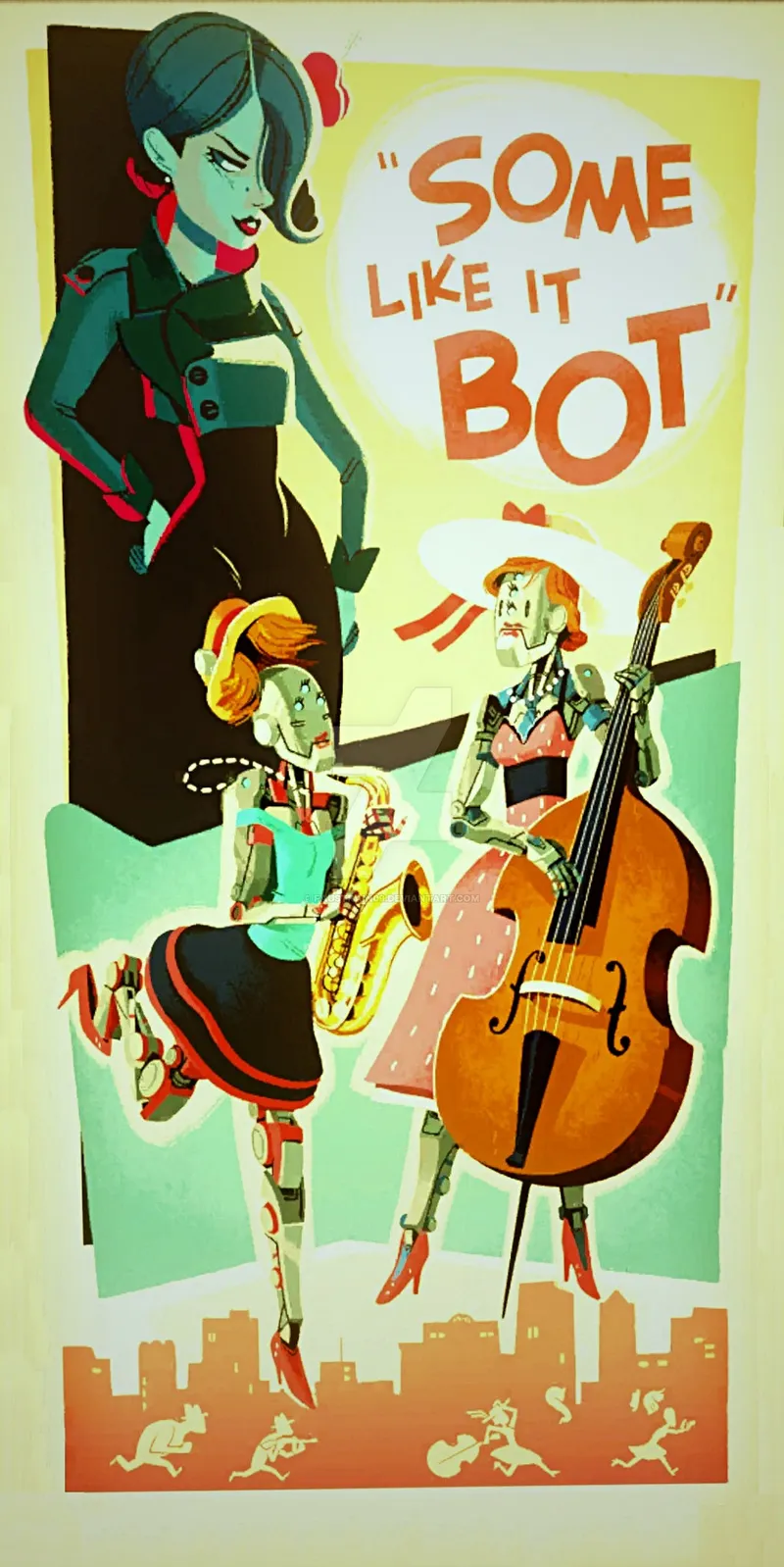

Open source lightweight shell for any terminal. Anything with a terminal 1.1.0 - expanded terminal supportLes mots mis en avant « OpenAnything1.1.0 » ne constituant aucune commande, ils ont été mis de côté. Mais pas pour longtemps ! En effet, la commande « override » pour accéder au mode d’ingénieur sécurité du terminal nous renvoie plusieurs questions : -Film préféré : la réponse est « some like it bot », film tiré d’Overwatch dont on peut apercevoir l’affiche sur la carte Hollywood.

Affiche de Some like it Bot

Affiche de Some like it Bot

Le terminal administrateur

Les nouvelles commandes s’affichant sont les suivantes :ls Lists files by path cat Read file by path exec Execute a fileLa commande « ls » renvoie deux fichiers : « payload » et « d_ilqh_nhb.html ». Décodé, le nom du second forme a_fine_key. En lisant ce second fichier avec la commande « cat mnt/d_ilqh_nhb.html », une clé est affichée en ascii art. Une même phrase est répétée dans le dessin de la clé : « vhnl tldv xyl vcxelo xv qhrtv. zkolg[nl] ». En décodant ce message, on obtient ceci : « some keys are shaped as locks. index[me]. », soit « certaines clés ont la forme d’un cadenas. index[me]. ». En exécutant la commande « exec payload », un nouveau code est demandé. Il fallait un code qui était non utilisé et qui, d’après la clé, nous aurait paru comme un cadenas. Et le code correspondant à cette description est le fameux code apparaissant dans la trainée que Tracer laisse derrière elle dans la vidéo des Jeux d’été 2016. En effet, aucune signification ou utilisation ne lui avait été trouvée. En rentrant ce code, on obtient ainsi un nouveau message de notre chère hackeuse Sombra.

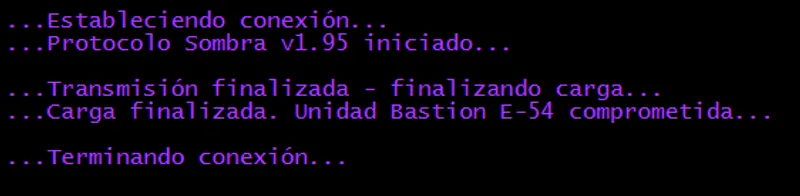

…Etablissement de la connexion… ...Protocole Sombra v2.2 initié… …Plante nucléaire de Dorado surchagée… 3 …Finalisation de la connexion…

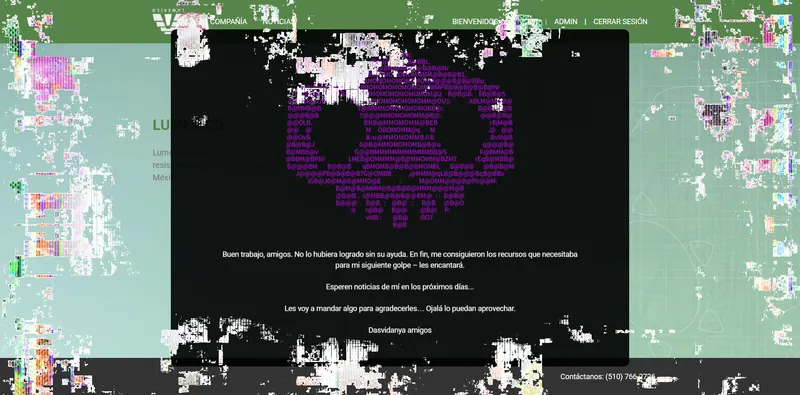

Misdirection : Lumerico piraté par Sombra

Quelques temps après la partie de l’enquête basée sur le terminal de Lumérico, un nouveau commentaire est apparu sur le code source du site de l’entreprise : « MISDIRECTION », qui signifie « erroné ». Une calavera, masque mexicain emblématique de la fête des morts mexicaine, apparaît maintenant sur le site. On peut aussi voir des anomalies sur l’affichage du site, ainsi qu’un nouveau message de notre hackeuse. Site de Lumerico piraté par Sombra

Site de Lumerico piraté par Sombra

Bien joué, les amis. Je n’aurai pas pu faire ça sans votre aide. J’ai pu avoir les ressources nécessaires dont j’ai besoin pour mon prochain coup – vous allez l’adorer. Attendez-vous à entendre parler de moi dans les prochains jours… Je vais vous envoyer mes remerciements… Heureusement, vous pouvez les utiliser. Dasvidanya mes amisLe remerciement de Sombra est donc apparu dans Overwatch : un tag Dia de Los Muertos a été ajouté au jeu, après que le festival Mexicain eu lieu. On peut aussi noter que Dasvidanya signifie « Au revoir » en Russe. Tout cela nous amène donc à penser que le prochain coup de Sombra aura un lien avec les Russes, et donc indéniablement Volskaya.

Sombra contre les industries Volskaya

Le mot-clé « MISDIRECTION » trouvé précédemment ne signifie pas seulement que Sombra a frappé sur le site de Lumerico. Il nous amène aussi sur une nouvelle page : https://lumerico.mx/MISDIRECTION/index.html . Cette nouvelle page nous laisse un dernier message de Sombra qui se traduit par :…Etablissement de la connexion… …Protocole Sombra v2.3 initié… …Transmittion des données du ziggurat de LumériCo à la cible… …Décryptage des mots de passe ciblés… …Accès accordé à l’annuaire de volskayaindustries.com… …boop ;)… …Fin de la connexion…En accédant au site de Volskaya Industries, un message de maintenance apparait : « Превышена нагрузка на сервер. Ведётся техобслуживание. », soit « Le serveur est surchargé et en maintenance. ».

Maintenance du site de Volskaya

Maintenance du site de Volskaya